Trojský kůň virus

Co to znamená?

Trójský kůň, často zkráceně nazývaný i trójský virus, je typ škodlivého softwaru, který se maskuje jako legitimní nebo neškodná aplikace, ale ve skutečnosti způsobuje škody nebo poskytuje útočníkovi neoprávněný přístup do počítače.

Více info

Jak funguje trojský kůň?

Trojský kůň se dostane do počítače nebo zařízení uživatele obvykle prostřednictvím e-mailových příloh, nebezpečných odkazů, falešných softwarových instalací nebo napodobenin známých aplikací. Na rozdíl od jiných škodlivých softwarů, jako jsou červi nebo viry, trojský kůň se sám nešíří automaticky. Pro jeho šíření je nutné, aby si ho uživatel stáhl a spustil. Jakmile je však trojský kůň aktivován, může provádět různé škodlivé činnosti bez vědomí uživatele, jako například:

Špionáž: Trojský kůň může zaznamenávat činnosti uživatele, včetně přihlašovacích údajů, hesel, čísel kreditních karet nebo jiných citlivých informací.

Dálkové ovládání: Útočník může získat přímý přístup k počítači nebo zařízení, což mu umožňuje instalovat další škodlivý software, mazat nebo krást data nebo provádět příkazy.

Instalace dalšího škodlivého softwaru: Trojský kůň může sloužit jako brána pro jiné škodlivé programy, které se mohou do systému nainstalovat a způsobit ještě větší škody.

Účast na botnetu: Někdy je trojský kůň navržen tak, aby proměnil infikované zařízení na součást tzv. botnetu, což je síť infikovaných zařízení používaná k provádění útoků DDoS (distribuované odmítnutí služby) nebo jiné nekalé činnosti.

Typy trojských koní

Existuje několik typů trojských koní, z nichž každý je navržen na jiný druh útoku nebo činnosti. Mezi nejběžnější patří:

- Bankovní trojský kůň (Banking Trojan): Tento typ trojského koně se zaměřuje na krádež finančních údajů, jako jsou přihlašovací údaje do bankovních účtů nebo kreditní karty.

- Spyware trojský kůň: Tento typ trojského koně sleduje činnost uživatele a tajně odesílá data útočníkovi.

- Backdoor trojský kůň: Tento variant trojského koně otevírá „zadní dveře“ v počítači nebo zařízení, čímž umožňuje útočníkovi dálkové ovládání systému.

- Rootkit trojský kůň: Tento typ se zaměřuje na modifikaci systémových procesů a jejich skrytí, čímž umožňuje skrýt přítomnost dalších škodlivých komponentů.

- Downloader trojský kůň: Tento trojský kůň je navržen na to, aby do počítače stáhl a nainstaloval další škodlivý software.

Jak se chránit před trojskými koňmi

- Používat silný antivirový software: Aktualizovaný antivirový software dokáže detekovat a blokovat většinu trojských koní.

- Pravidelné aktualizace softwaru a operačního systému: Aktualizace často obsahují bezpečnostní opravy, které zabraňují trojským koním v proniknutí do systému.

- Důslednost při otevírání e-mailů a příloh: Přílohy z neznámých zdrojů mohou obsahovat trojské koně.

- Pozornost při instalaci aplikací: Uživatelé by měli aplikace stahovat jen z ověřených zdrojů a vyhýbat se aplikacím s neznámým nebo podezřelým původem.

Příklady známých trojských koní

V historii kybernetické bezpečnosti bylo mnoho trojských koní, které způsobily rozsáhlé škody. Mezi nejznámější patří například Zeus (používaný na krádež bankovních údajů), Emotet (původně bankovní trojský kůň, později distribuovaný na rozšiřování dalšího malwaru) nebo Flame (sofistikovaný špionážní trojský kůň zaměřený na sbírání citlivých informací).

Trojský kůň patří mezi nejnebezpečnější typy malwaru, protože využívá lidskou důvěřivost k tomu, aby se infiltroval do systému. Ačkoliv současné bezpečnostní nástroje dokážou pomoci při detekci a odstranění trojských koní, nejlepší obranou je vždy opatrnost uživatele a dodržování bezpečnostních opatření při práci se soubory a softwarem z neznámých zdrojů.

Nejnovější blogové články

Kontaktujte nás

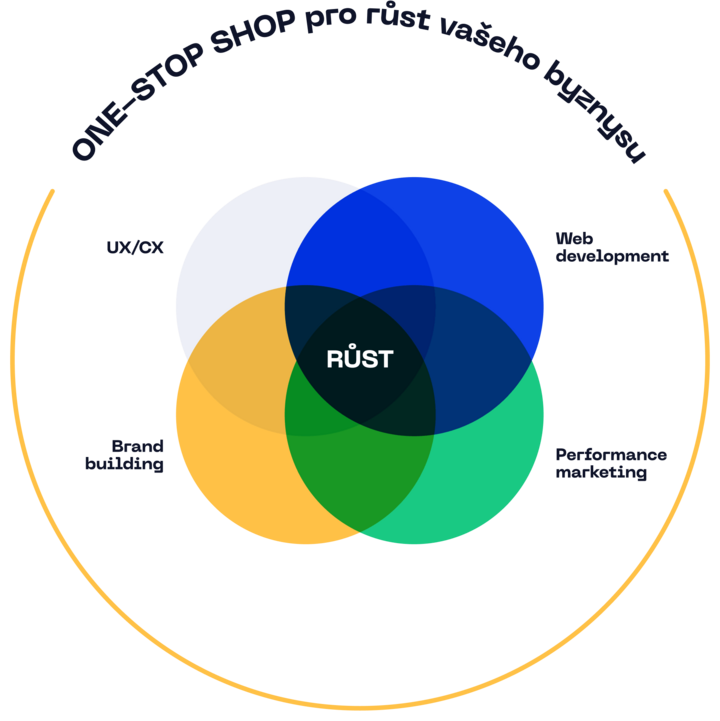

Vše pro růst vašeho podnikání na jednom místě

V ui42 spojujeme kreativitu, technologie a marketing do jednoho týmu.

Budujeme značky a vizuální identity, tvoříme weby a e-shopy, navrhujeme UX a CRO, produkujeme video a kreativitu a následně přinášíme výsledky skrze performance marketing.

Díky tomu získáte partnera, který dokáže pokrýt celý digitální ekosystém vašeho byznysu – od prvního kontaktu se značkou až po konverzi.

Nenechte si ujít novinky ze světa UX, programování, analytiky a marketingu.